Одеський центр зайнятості запрошує на навчання (безкоштовно)

Одеська філія Одеського обласного центру зайнятості запрошує всіх охочих на навчання на базі Одеського центру професійно-технічної освіти (ЦПТО)

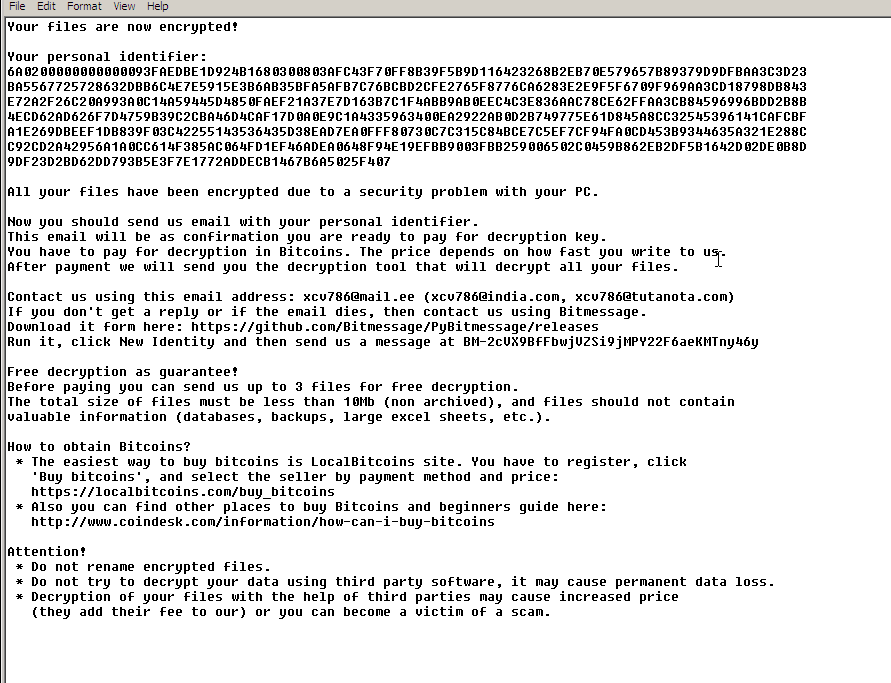

В Украине и мире продолжается распространение шифровальщика #Scarab через массовые рассылки фишинговых электронных писем на русском или украинском языках (возможно с ошибками).

Об этом сообщает CERT-UA.

Пример письма:

«Добрый День!

Не получается связаться с вами по телефону.

Повторно направляю вчерашний акт сверки».

Письмо имеет прикрепленный архив «Копия 1.gz», содержащий исполняемые файл «Копия 1.scr» (С / С ++, ехе), при активации которого шифруются файлы с целью получения выкупа для их восстановления.

При запуске «Копия 1.scr» создается процесс sevnz.exe, который запускает дочерний процесс mshta.exe (системный процесс для Internet Explorer) и отдельный инжект-процесс VSSVC.EXE (также системный для управления Volume Shadow Copy). После удаления процесса VSSVC.EXE начинается видимый этап шифрования файлов, которые не являются исполнительными, и создания отдельных текстовых файлов (с уведомлением о шифровании) в каждой директории с зашифрованными файлами.

Зашифрованные файлы имеют кодированное название и расширение «.crypted034».

![]()

Заметим, что для удаления копий файлов, которые используются для восстановления системы, запускается системный процесс vsadmin.exe.

При завершении кодирования файлов открывается окно, в котором требуется криптовалюта для восстановления файлов.

Индикаторы компрометации:

Файловая система:

md5 28585ca46c91c1f2bbc8b250c37405a1 ./Копия 1.gz

https://www.virustotal.com/#/file/9eaa19d8947960914f54feabad11f006055f6cc732bdb67f37a123c30abb7ea5/detection

md5 d777f7e024749579dc84abe718b7b8f2 ./Копия 1.scr.

https://www.virustotal.com/#/file/187494087f21f2130e8d4db03828a41a2743046a8d7674c69b0efb94656d7b1c/detection

Используются системные программы:

«C:\Windows\System32\mshta.exe»

«C:\Windows\System32\vssadmin.exe»

«C:\Windows\System32\VSSVC.exe»

Постоянство в системе (Persistens):

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce\{RANDOM}\

прописывается «C:\Windows\System32\mshta.exe»

Электронные адреса:

xcv786@india.com

xcv786@tutanova.com

Реестр:

HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap

HKCU\Software\Microsoft\Windows\CurrentVersion\HomeGroup\UIStatusCache

HKCU\Software\{RANDOM}\temp

%AppData% \sevnz.exe

Процессы:

sevnz.exe

mshta.exe

VSSVC.EXE

Рекомендации по предупреждению угрозы:

Одеська філія Одеського обласного центру зайнятості запрошує всіх охочих на навчання на базі Одеського центру професійно-технічної освіти (ЦПТО)

23 квітня 2024 року, набрав чинності Указ Президента України Про рішення Ради національної безпеки і оборони України від 20 квітня 2024 року «Щодо протидії негативним наслідкам функціонування азартних ігор в мережі Інтернет».

В Одесі надаватимуть адресну допомогу на тимчасове проживання громадянам, житло яких зруйноване або знищене внаслідок ворожих атак.

г. Одесса

тел. +38 063 323 03 91

dilovaodesa@gmail.com

Leave a reply